QUATTRO STRUMENTI PER PROTEGGERE

I TUOI DATI PERSONALI

PRIMO TOOL IMPATTO RID

SECONDO TOOL MISURE DI IMPLEMENTAZIONE ISO 27001 RISCHIO RESIDUO

TERZO TOOL DPIA

Come usare i tre strumenti

Analizziamo il ruolo di ciascun “membro” di questo terzetto per capire perché non c’è ridondanza, ma specializzazione.

Il Ruolo di Ciascun Strumento nel Flusso di Lavoro

Immagina il processo come un’indagine condotta da tre specialisti diversi:

-

Tool 1: L’Analista dell’Impatto (Il Radar)

-

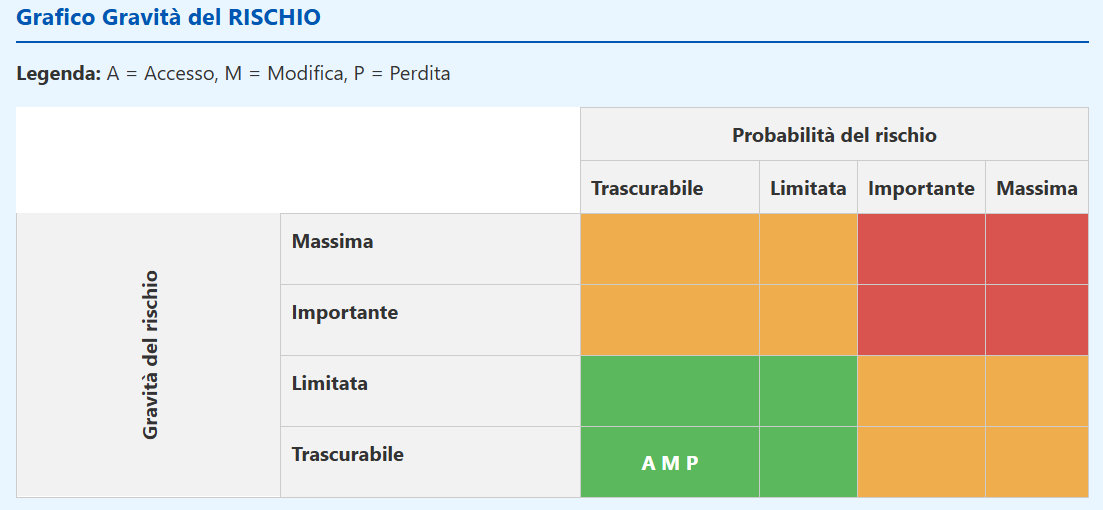

Scopo: Il suo compito è fare una scansione iniziale e generale. Identifica un’attività, ne valuta l’impatto potenziale usando il modello R.I.D. (Riservatezza, Integrità, Disponibilità) e, attraverso una serie di domande, stima la probabilità di una minaccia.

-

Output: Il suo risultato principale è il Rischio Inerente (o Iniziale). Ti dice: “Attenzione, questa attività, senza alcuna protezione, ha un livello di rischio ALTO/MEDIO/BASSO”. È il nostro sistema di allarme.

-

-

Tool 2: Il Gestore delle Contromisure (La Cassetta degli Attrezzi ISO 27001)

-

Scopo: Questo strumento entra in gioco dopo che il Tool 1 ha suonato l’allarme. Prende un rischio specifico già identificato e ti aiuta a scegliere le contromisure adeguate per trattarlo, basandosi su un catalogo standard e autorevole (l’Annex A della ISO 27001).

-

Output: Il suo risultato è il Piano di Trattamento del Rischio e il calcolo del Rischio Residuo (il rischio che rimane dopo aver applicato le contromisure).

-

-

Tool 3: Lo Specialista della Privacy (L’Ingegnere Strutturista GDPR)

Scopo: Questo non è uno strumento per tutti i rischi, ma uno specialista che viene chiamato solo in un caso specifico: quando il Tool 1 rileva un rischio elevato che riguarda il trattamento di dati personali. A quel punto, la legge (GDPR) obbliga a fermarsi e a condurre un’analisi approfondita non solo tecnica, ma anche legale e sui diritti delle persone.

-

Output: Un Report di DPIA, che è un documento legale formale.

-

c’è un tool in più?

No, non c’è un tool in più. Anzi, si separa in modo molto logico le tre fasi fondamentali della gestione del rischio:

-

Risk Assessment (Valutazione del Rischio) -> Tool 1

-

Risk Treatment (Trattamento del Rischio – Rischio Residuo) -> Tool 2

-

Compliance Legale Specifica (DPIA) -> Tool 3

Come si Integrano nel Flusso di Lavoro Corretto

Ecco come dovresti usarli in sequenza:

Step 1: Inizio del Processo -> Usa il TOOL 1 (quello di questa chat)

-

Prendi in esame un’attività (es. “nuovo sistema di gestione delle paghe”).

-

Usi il Tool 1 per calcolare il Rischio Inerente.

-

Il risultato è: “Rischio ALTO”.

Step 2: Primo Bivio (Decisione critica)

-

La domanda chiave è: “Questo rischio elevato coinvolge dati personali in modo significativo?”

-

CASO A – SÌ: Il trattamento è a rischio elevato per i diritti e le libertà delle persone. STOP! Prima di fare qualsiasi altra cosa, devi usare il TOOL 3 (DPIA). La DPIA ti guiderà nell’analisi e ti aiuterà a definire le misure necessarie.

-

CASO B – NO: Il rischio è elevato, ma riguarda un asset non legato a dati personali (es. il rischio di guasto del server di produzione). In questo caso, puoi saltare il Tool 3 e passare direttamente allo Step 3.

Step 3: Trattamento del Rischio -> Usa il TOOL 2 (Contromisure ISO 27001)

-

Prendi il rischio identificato (es. “Rischio di accesso non autorizzato al DB delle paghe”).

-

Usi il Tool 2 per selezionare le contromisure adeguate dall’elenco ISO 27001 (es. controllo accessi, cifratura, log, ecc.).

-

Il Tool 2 ti aiuta a calcolare come queste contromisure abbassano la probabilità o l’impatto, dandoti il Rischio Residuo.

Risultato Finale Alla fine del processo avrai una documentazione completa:

-

L’analisi iniziale che ha identificato il rischio (da Tool 1).

-

Il piano di trattamento che mostra come hai deciso di mitigare il rischio (da Tool 2).

-

Se necessario, il report di DPIA che dimostra la conformità legale (da Tool 3).

Quarto Tool per le Pubbliche amministrazioni secondo la tabella AGID

TABELLA AGID

checklist di autovalutazione che permette a un Comune o a una Pubblica Amministrazione di verificare il proprio livello di conformità alle Misure Minime di Sicurezza AGID.

Funzionalità principali:

- Riepilogo Dinamico: In cima alla pagina, tre barre di progresso mostrano in tempo reale la percentuale di completamento per i livelli Minimo, Standard e Alto.Interattività: Per ogni controllo di sicurezza, puoi selezionare lo stato di implementazione (“Non implementato”, “In corso”, “Implementato”).

- Color-Coding: Lo stato di ogni controllo è evidenziato da un colore (grigio, arancione, verde) per una visione d’insieme immediata.

- Struttura Chiara: I controlli sono raggruppati per categorie (ABSC), che possono essere espanse o compresse per una navigazione più agevole.

Riferimenti Normativi: Ogni controllo mostra chiaramente a quale livello di sicurezza (Minimo, Standard, Alto) si applica, come specificato nel documento.